Kromě nativních bezpečnostních řešení, která cloudové společnosti dodávají, existuje několik užitečných alternativ s otevřeným zdrojovým kódem.

Zde je příklad osmi vynikajících cloudových bezpečnostních technologií s otevřeným zdrojovým kódem.

AWS, Microsoft a Google je jen několik cloudových společností, které poskytují různé nativní bezpečnostní funkce. Přestože jsou tyto technologie nepochybně užitečné, nemohou uspokojit potřeby každého. IT týmy často objevují mezery ve své kapacitě bezpečně vytvářet a udržovat pracovní zátěž na všech těchto platformách, jak vývoj cloudu pokračuje. Nakonec je na uživateli, aby tyto mezery zacelil. V situacích, jako je tato, jsou užitečné technologie cloudového zabezpečení s otevřeným zdrojovým kódem.

Široce používané cloudové bezpečnostní technologie s otevřeným zdrojovým kódem jsou často vytvářeny organizacemi jako Netflix, Capital One a Lyft, které mají rozsáhlé IT týmy se značnými cloudovými znalostmi. Týmy zahajují tyto projekty, aby vyřešily určité požadavky, které nesplňují nástroje a služby, které jsou již dostupné, a otevírají takový software v naději, že bude užitečný i pro jiné podniky. Ačkoli to není vše, tento seznam nejoblíbenějších cloudových bezpečnostních řešení s otevřeným zdrojovým kódem na GitHubu je skvělým místem, kde začít. Mnohé z nich jsou kompatibilní s jinými cloudovými nastaveními, zatímco jiné jsou vytvořeny výslovně pro fungování s AWS, nejoblíbenějším veřejným cloudem. Podívejte se na tyto bezpečnostní technologie pro reakci na incidenty, proaktivní testování a viditelnost.

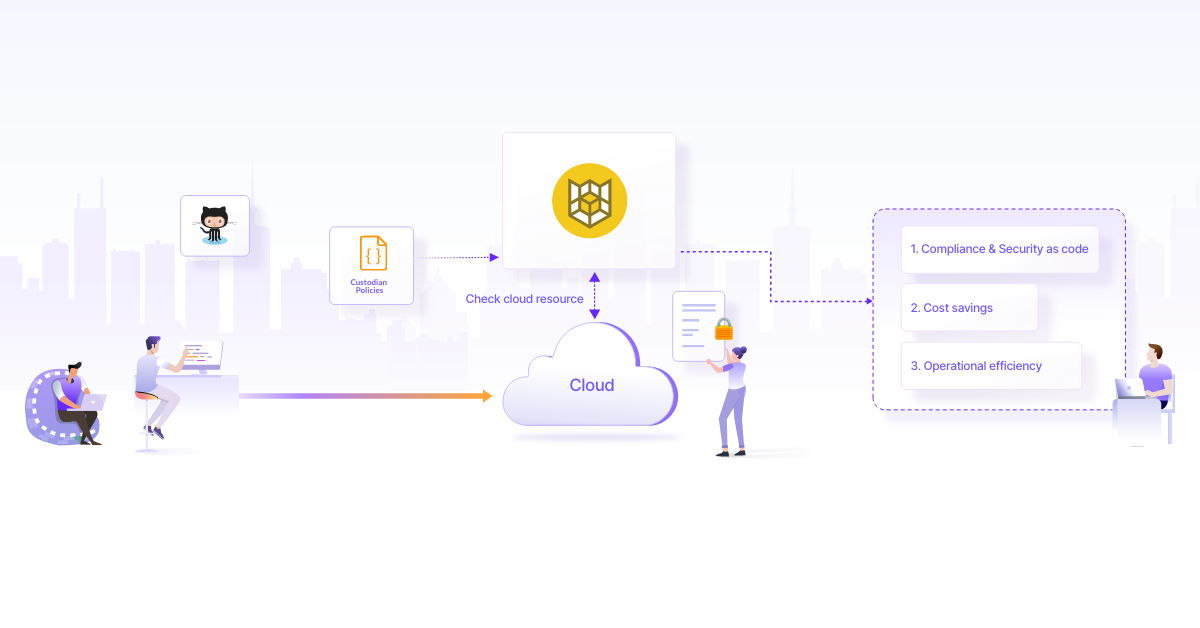

Správce mraků

Správa prostředí AWS, Microsoft Azure a Google Cloud Platform (GCP) se provádí pomocí Cloud Custodian, bezstavového modulu pravidel. Díky konsolidovaným výkazům a analýzám spojuje několik rutin, které podniky používají, do jediné platformy. Pomocí Cloud Custodian můžete vytvořit pravidla, která porovnávají prostředí s požadavky na zabezpečení a shodu, jakož i kritéria pro optimalizaci nákladů. Druh a skupina zdrojů ke kontrole, stejně jako akce, které je třeba s těmito zdroji podniknout, jsou vyjádřeny v zásadách Cloud Custodian, které jsou definovány v YAML. Můžete například vytvořit zásadu, která zpřístupní šifrování segmentů pro všechny segmenty Amazon S3. Chcete-li automaticky vyřešit pravidla, můžete integrovat Cloud Custodian s běhovými prostředími bez serveru a nativními cloudovými službami. Původně vytvořen a zpřístupněn jako bezplatný zdroj od

Kartografie

Hlavním tahákem jsou zde mapy infrastruktury vytvořené kartografií. Tento automatický grafický nástroj poskytuje vizuální reprezentaci propojení mezi komponentami vaší cloudové infrastruktury. To může zvýšit celkovou viditelnost zabezpečení týmu. Pomocí tohoto nástroje můžete vytvářet zprávy o majetku, identifikovat potenciální vektory útoků a určit příležitosti ke zlepšení zabezpečení. Inženýři ve společnosti Lyft vytvořili kartografii, která využívá databázi Neo4j. Podporuje různé služby AWS, G Suite a Google Cloud Platform.

Diffy

Velmi oblíbený nástroj pro třídění nástrojů pro digitální forenzní analýzu a reakci na incidenty se nazývá Diffy (DFIR). Zodpovědností vašeho týmu DFIR je prohledat váš majetek a najít jakékoli důkazy, které vetřelec zanechal poté, co vaše prostředí již bylo napadeno nebo hacknuto. To může vyžadovat pečlivou ruční práci. Rozdílový engine nabízený Diffy odhaluje anomální instance, virtuální stroje a další aktivity zdrojů. Aby pomohl týmu DFIR určit umístění útočníků, bude je Diffy informovat o tom, které zdroje se chovají podivně. Diffy je stále v raných fázích vývoje a nyní podporuje pouze instance Linuxu na AWS, nicméně jeho architektura pluginů by mohla umožnit další cloudy. Tým Security Intelligence and Response Team společnosti Netflix vynalezl Diffy, který je napsán v Pythonu.

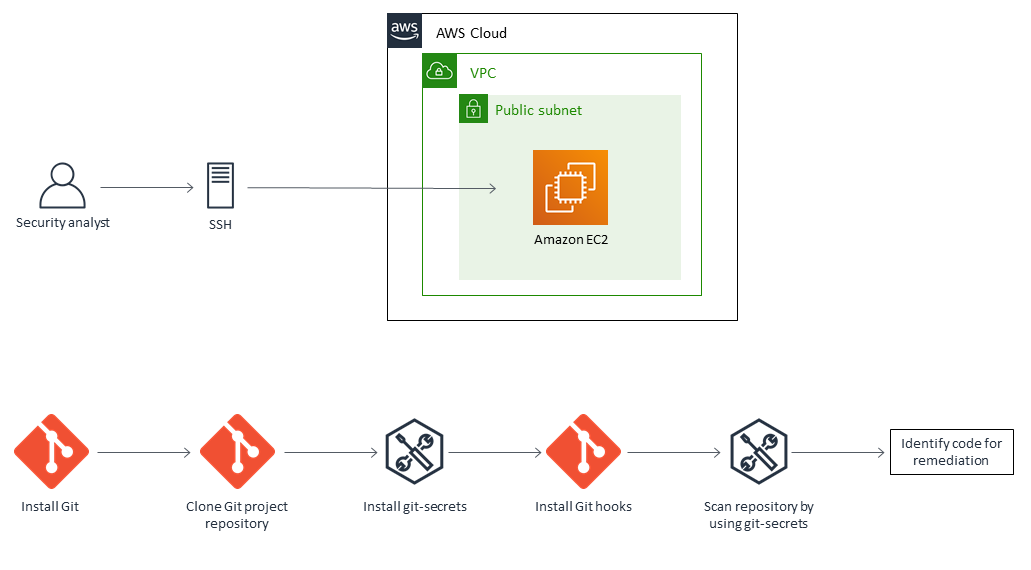

Git-tajemství

Tento vývojový bezpečnostní nástroj nazvaný Git-secrets vám zakazuje ukládat tajemství a další citlivá data do vašeho úložiště Git. Jakékoli zprávy odevzdání nebo odevzdání, které odpovídají jednomu z vašich předdefinovaných vzorů zakázaných výrazů, jsou po naskenování odmítnuty. Git-secrets byl vytvořen s ohledem na AWS. Byl vyvinut společností AWS Labs, která je stále zodpovědná za údržbu projektu.

OSSEC

OSSEC je bezpečnostní platforma, která integruje monitorování protokolů a zabezpečení informace a řízení událostí a detekce narušení na hostiteli. Můžete to použít na cloudových virtuálních počítačích, i když to bylo původně navrženo pro místní ochranu. Adaptabilita platformy je jednou z jejích výhod. Mohou jej používat prostředí na AWS, Azure a GCP. Kromě toho podporuje různé operační systémy, včetně Windows, Linux, Mac OS X a Solaris. Kromě monitorování agentů a bez agentů nabízí OSSEC centralizovaný server pro správu pro sledování pravidel na několika platformách. Mezi hlavní charakteristiky OSSEC patří: Jakákoli změna souboru nebo adresáře ve vašem systému bude detekována monitorováním integrity souborů, na které budete upozorněni. Monitorování protokolů shromažďuje, zkoumá a upozorňuje na jakékoli neobvyklé chování ze všech protokolů v systému.

Detekce rootkitů, která vás upozorní, pokud váš systém prochází změnou jako rootkit. Když jsou odhalena konkrétní narušení, OSSEC může aktivně reagovat a okamžitě jednat. Nadace OSSEC dohlíží na údržbu OSSEC.

GoPhish

Pro phish simulační testování, Gophish je open-source program, který umožňuje odesílání e-mailů, jejich sledování a určování, kolik příjemců kliklo na odkazy ve vašich falešných e-mailech. A můžete si prohlédnout všechny jejich statistiky. Poskytuje červenému týmu řadu metod útoku včetně běžných e-mailů, e-mailů s přílohami a dokonce i RubberDuckies k testování fyzické a digitální bezpečnosti. Aktuálně přes 36 Phishing šablony jsou k dispozici od komunity. Distribuce založená na AWS s předinstalovanými šablonami a zabezpečená podle standardů CIS je udržována společností HailBytes zde.

Tulák

Prowler je nástroj příkazového řádku pro AWS, který vyhodnocuje vaši infrastrukturu v porovnání se standardy stanovenými pro AWS Centrem pro internetovou bezpečnost a také s kontrolami GDPR a HIPAA. Máte možnost zkontrolovat kompletní infrastrukturu nebo konkrétní profil AWS či region. Prowler má schopnost provádět mnoho recenzí najednou a odesílat zprávy ve formátech včetně CSV, JSON a HTML. Navíc je součástí AWS Security Hub. Prowler vyvinul Toni de la Fuente, bezpečnostní expert Amazonu, který se stále podílí na údržbě projektu.

Bezpečnostní opice

V nastavení AWS, GCP a OpenStack je Security Monkey hlídací nástroj, který dohlíží na úpravy zásad a slabá nastavení. Například Security Monkey v AWS vás upozorní vždy, když je vytvořen nebo odebrán bucket S3 a bezpečnostní skupina, monitoruje vaše klíče AWS Identity & Access Management a provádí několik dalších monitorovacích povinností. Netflix vytvořil Security Monkey, i když nyní nabízí pouze opravy malých problémů. AWS Config a Google Cloud Assets Inventory jsou náhražky dodavatele.

Chcete-li vidět ještě více skvělých open source nástrojů na AWS, podívejte se na naše HailBytes' Nabídka tržiště AWS zde.